圖說7+個Android App的駭客攻擊情境與防護

這篇文章主要引用 Hiroshi Kumagai & Masaki Kubo所演報的7+駭客攻擊情境圖,

藉由這些情境圖了解攻擊的方式,並且討論相關的防護措施。

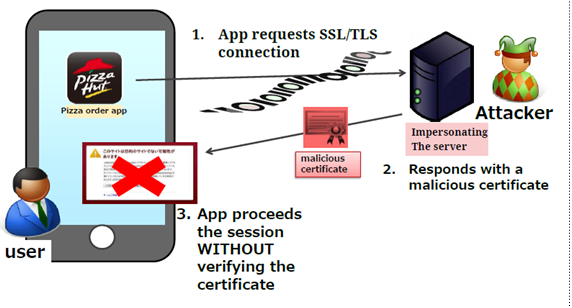

情境:HTTPS Man in The MIddle

透過安裝有害的HTTPS certificate,可以誘導使用者到駭客網站外,也會截取所有這之間的通訊資訊

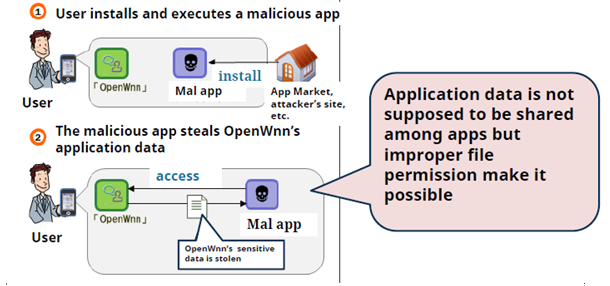

情境: 惡意程式讀取特定應用程式資料

由於該應用程式(圖中 OpenWnn)資料權限測試定的關係,導致惡意程式有機會可以讀取該應用程式敏感性資料。

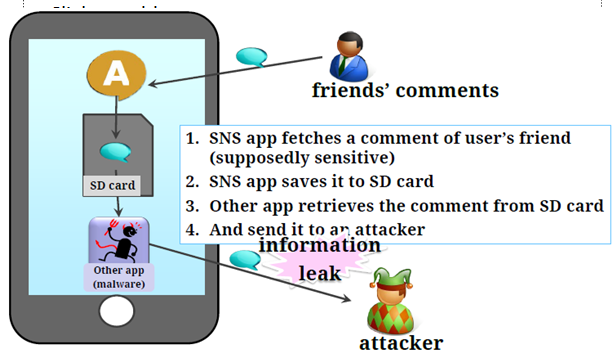

情境:駭客讀取外部儲存資料

有些應用程式將資料儲存到外部儲存媒體,例如 SD Card

該敏感性資料如果沒有加密或是設定適當的權限,駭客就可以利用這個讀取外部資料的管道竊取敏感性資料。

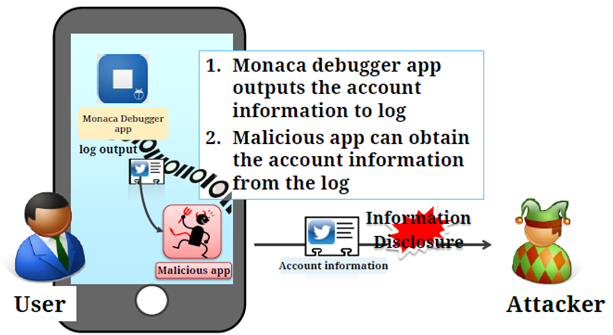

情境:駭客讀取Log資料

如果應用程式也將敏感性資料輸出到 Log,那麼駭客就可以在 Log檔案內找到一些敏感資料。

最常見的像是帳號與密碼的輸入資料。

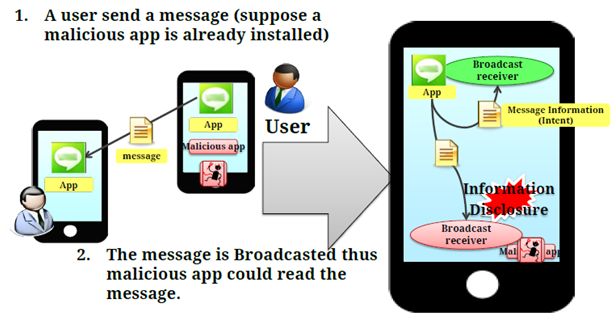

情境:駭客透過廣播的訊息竊取資料

“廣播”的訊息如果沒有適當的設定權限,駭客程式可以透過這個方式竊取敏感性資料。

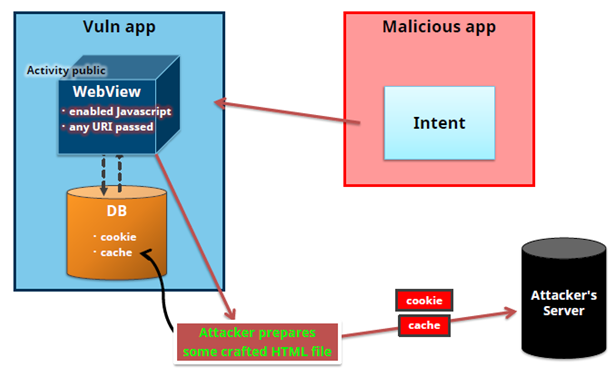

情境:駭客透過 WebView

WebView 的快取或是執行有害的 JavaScript都會讓駭客有機會竊取敏感性資料。

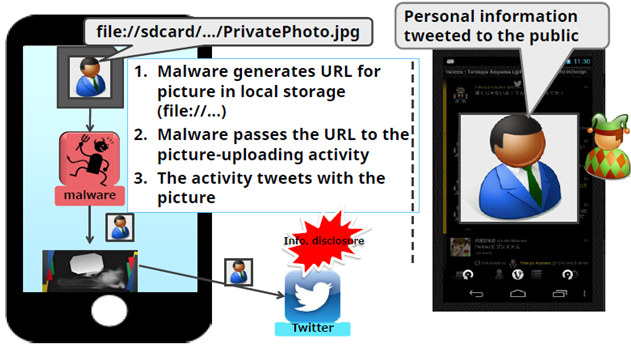

情境:駭客透過公開的 Activity與檔案

這個情境中,駭客透過讀取記憶卡中的圖片檔案,之後將圖片檔案用 Twitter的方式公告。

由於該應用程式上傳照片的功能沒有適當的權限管制,造成其他惡意程式可以惡意執行照片上傳。